FIBRA OSCURA

La definición de fibra oscura es sencilla:

se denomina fibra oscura a toda aquella fibra óptica que no se utiliza.

La fibra óptica está formada por un hilo muy fino de material transparente, típicamente se utiliza vidrio o materiales plásticos. Se utiliza entre otras cosas como un medio de transmisión de datos por el que se envían pulsos de luz que representan los datos a transmitir. Es muy apreciada en las telecomunicaciones ya que la fibra óptica permite transmitir una gran cantidad de datos a grandes distancias sin verse afectada por interferencias electromagnéticas.

Los cables de fibras pueden contener un determinado número de estas: 16, 32, 64, etc. Esto hace que cuando un operador de telecomunicaciones despliega su red de fibra óptica es habitual que la sobredimensionen, es decir, que los cables incluyan más fibras de las que en realidad se van a utilizar.

La razón es que si no lo hicieran así y en el futuro fuera necesario añadir más capacidad a la red tendrían que reabrir las canalizaciones y tender cables adicionales. Así es normal que dentro del cable de fibra óptica haya muchas fibras que no se utilicen, es por ello que se les llama fibra oscura ya que por ellas no circula luz.

La fibra oscura tiene un cierto interés comercial, ya que muchas empresas que tienen sedes muy alejadas entre si y necesitan intercomunicar estas sedes alquilan o directamente compran fibra oscura a las operadoras de telecomunicaciones.

Por ejemplo es sabido que Google se ha dedicado a comprar gran cantidad de fibra oscura a precios muy asequibles lo cual en su momento motivó que comenzaran a circular todo tipo de teorías sobre lo que Google planeaba hacer con tanta fibra oscura, estas teorías iban desde la interconexión de sus centros de proceso de datos hasta la dominación mundial.

RED WAN:

La definición de fibra oscura es sencilla:

se denomina fibra oscura a toda aquella fibra óptica que no se utiliza.

La fibra óptica está formada por un hilo muy fino de material transparente, típicamente se utiliza vidrio o materiales plásticos. Se utiliza entre otras cosas como un medio de transmisión de datos por el que se envían pulsos de luz que representan los datos a transmitir. Es muy apreciada en las telecomunicaciones ya que la fibra óptica permite transmitir una gran cantidad de datos a grandes distancias sin verse afectada por interferencias electromagnéticas.

Los cables de fibras pueden contener un determinado número de estas: 16, 32, 64, etc. Esto hace que cuando un operador de telecomunicaciones despliega su red de fibra óptica es habitual que la sobredimensionen, es decir, que los cables incluyan más fibras de las que en realidad se van a utilizar.

La razón es que si no lo hicieran así y en el futuro fuera necesario añadir más capacidad a la red tendrían que reabrir las canalizaciones y tender cables adicionales. Así es normal que dentro del cable de fibra óptica haya muchas fibras que no se utilicen, es por ello que se les llama fibra oscura ya que por ellas no circula luz.

La fibra oscura tiene un cierto interés comercial, ya que muchas empresas que tienen sedes muy alejadas entre si y necesitan intercomunicar estas sedes alquilan o directamente compran fibra oscura a las operadoras de telecomunicaciones.

Por ejemplo es sabido que Google se ha dedicado a comprar gran cantidad de fibra oscura a precios muy asequibles lo cual en su momento motivó que comenzaran a circular todo tipo de teorías sobre lo que Google planeaba hacer con tanta fibra oscura, estas teorías iban desde la interconexión de sus centros de proceso de datos hasta la dominación mundial.

RED WAN:

Una red de área amplia, con frecuencia denominada WAN, acrónimo de la expresión en idioma inglés wide area network, es un tipo de red de computadoras capaz de cubrir distancias desde unos 100 hasta unos 1000 km, proveyendo de servicio a un país o un continente. Un ejemplo de este tipo de redes sería RedIRIS, Internet o cualquier red en la cual no estén en un mismo edificio todos sus miembros (sobre la distancia hay discusión posible).

Muchas WAN son construidas por y para una organización o empresa particular y son de uso privado, otras son construidas por los proveedores de internet (ISP) para proveer de conexión a sus clientes.

Hoy en día, Internet proporciona WAN de alta velocidad, y la necesidad de redes privadas WAN se ha reducido drásticamente, mientras que las redes privadas virtuales que utilizancifrado y otras técnicas para hacer esa red dedicada, aumentan continuamente.

Normalmente la WAN es una red punto a punto, es decir, red de paquete conmutado. Las redes WAN pueden usar sistemas de comunicación vía satélite o de radio.

Características

Posee máquinas dedicadas a la ejecución de programas de usuario (hosts).

Una subred, donde conectan varios hosts.

División entre líneas de transmisión y elementos de conmutación (enrutadores).

Usualmente los enrutadores son computadores de las subredes que componen la WAN.Las redes de

área extensa cubren grandes regiones geográficas como un país, un continente o incluso el mundo. Cable transoceánico o satélites se utilizan para enlazar puntos que distan grandes distancias entre sí. Con el uso de una WAN se puede contactar desde Colombia con Japón sin tener que pagar enormes cuentas de teléfono.

La implementación de una red de área extensa es muy complicada. Se utilizan multiplexadores para conectar las redes metropolitanas a redes globales utilizando técnicas que permiten que redes de diferentes características puedan comunicarse sin problemas. El mejor ejemplo de una red de área extensa es Internet.

Topología de los enrutadores

Topologías de los enrutadores en una red de área amplia:

Estrella

Anillo

Árbol

Completa

Intersección de anillos

Irregular

HISTORIA:

primera red de trabajo compartido

| En 1965 el investigador del MIT Lawrence G. Roberts conectó un ordenador TX2 en Massachusetts con un Q-32 en California a través de una línea telefónica conmutada de baja velocidad, creando así la primera (aunque reducida) red de ordenadores de área amplia jamás construida. El resultado mostro que los ordenadores de tiempo compartido podían trabajar juntos, ejecutando programas y recuperando datos en la máquina remota, pero el sistema telefónico de conmutación de circuitos era totalmente inadecuado para esta labor. La convicción de Kleinrock acerca de la necesidad de la conmutación de paquetes quedó confirmada. |

RED MAN:

Una red de área metropolitana (Metropolitan Area Network o MAN, en inglés) es una red de alta velocidad (banda ancha) que da cobertura en un área geográfica extensa, proporciona capacidad de integración de múltiples servicios mediante la transmisión de datos, voz y vídeo, sobre medios de transmisión tales como fibra óptica y par trenzado (MAN BUCLE), la tecnología de pares de cobre se posiciona como la red mas grande del mundo una excelente alternativa para la creación de redes metropolitanas, por su baja latencia (entre 1 y 50ms), gran estabilidad y la carencia de interferencias radioeléctricas, las redes MAN BUCLE, ofrecen velocidades de 10Mbps, 20Mbps, 45Mbps, 75Mbps, sobre pares de cobre y 100Mbps, 1Gbps y 10Gbps mediante Fibra Óptica.

Las Redes MAN BUCLE, se basan en tecnologías Bonding, de forma que los enlaces están formados por múltiples pares de cobre con el fin de ofrecer el ancho de banda necesario.

Además esta tecnología garantice SLAS´S del 99,999, gracias a que los enlaces están formados por múltiples pares de cobre y es materialmente imposible que 4, 8 ó 16 hilos se averíen de forma simultanea.

El concepto de red de área metropolitana representa una evolución del concepto de red de área local a un ámbito más amplio, cubriendo áreas mayores que en algunos casos no se limitan a un entorno metropolitano sino que pueden llegar a una cobertura regional e incluso nacional mediante la interconexión de diferentes redes de área metropolitana.

Este tipo de redes es una versión más grande que la LAN y que normalmente se basa en una tecnología similar a esta, La principal razón para distinguir una MAN con una categoría especial es que se ha adoptado un estándar para que funcione, que equivale a la norma IEEE.

Las redes Man también se aplican en las organizaciones, en grupos de oficinas corporativas cercanas a una ciudad, estas no contiene elementos de conmutación, los cuales desvían los paquetes por una de varias líneas de salida potenciales. Estas redes pueden ser públicas o privadas.

Las redes de área metropolitana, comprenden una ubicación geográfica determinada "ciudad, municipio", y su distancia de cobertura es mayor de 4 km . Son redes con dos buses unidireccionales, cada uno de ellos es independiente del otro en cuanto a la transferencia de datos.

Características principales

principales características de estos nodos de red de área metropolitana.

- Los nodos de este sistema son equivalentes a una subred DQDB, y se interconectan por medio de una función de encaminamiento a nivel MAC con capacidad de reencaminamiento automático.

- Un conjunto de servicios de transporte:

- Orientado a Conexión

- Orientado a No Conexión

- Isócrono

- Un doble bus de fibra como medio de transporte.

- Un Control de Acceso al Medio (MAC) que permite a los nodos compartir un medio de transmisión de forma más ecuánime.

- Capacidad de reconfiguración cuando se producen fallos.

- Un nivel físico adecuado para acomodar el formato de datos a enlaces DS3 (45 Mbit/s).

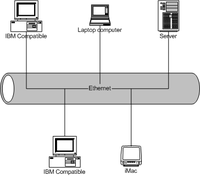

RED LAN:

LAN son las siglas de Local Area Network, Red de área local. Una LAN es una red que conecta los ordenadores en un área relativamente pequeña y predeterminada (como una habitación, un edificio, o un conjunto de edificios).

Una LAN conecta varios dispositivos de red en una area de corta distancia (decenas de metros) delimitadas únicamente por la distancia de propagación del medio de transmisión [coaxial (hasta 500 metros), par trenzado (hasta 90 metros) o fibra óptica [decenas de metros], espectro disperso o infrarrojo [decenas de metros]).

Una LAN podria estar delimitada también por el espacio en un edificio, un salón, una oficina, hogar…pero a su vez podría haber varias LANs en estos mismo espacios. En redes basadas en IP, se puede concebir una LAN como una subred, pero esto no es necesariamente cierto en la práctica.

Las LAN comúnmente utilizan las tecnologías Ethernet, Token Ring, FDDI (Fiber Distributed Data Interface) para conectividad, así como otros protocolos tales como Appletalk, Banyan Vines, DECnet, IPX, etc. Una red de área local, red local o LAN (del inglés local area network) es la interconexión de una o varias computadoras y periféricos. Su extensión está limitada físicamente a un edificio o a un entorno de 200 metros, con repetidores podría llegar a la distancia de un campo de 1 kilómetro. Su aplicación más extendida es la interconexión de computadoras personales y estaciones de trabajo en oficinas, fábricas, etc. El término red local incluye tanto el hardware como el software necesario para la interconexión de los distintos dispositivos y el tratamiento de la información.

Historia

El aumento de la demanda y utilización de computadoras en universidades y laboratorios de investigación en la década de 1960 generó la necesidad de proveer interconexiones de alta velocidad entre los sistemas de computadoras. Un reporte en 1970 de Lawrence Radiation Laboratory detallaba el crecimiento de su red "Octopus"1 2 dando una idea de lo desarrollado.

Cambridge Ring fue desarrollada en la Universidad de Cambridge en 19743 pero nunca fue desarrollada para introducirla en el mercado como un producto comercial satisfactorio.

Ethernet fue desarrollada en Xerox PARC en 1973–1975,4 y patentada como Patente USPTO n.º 4063220. En 1976, después de que el sistema se desarrolló en PARC, Metcalfe y Boggs publicaron el trabajo, "Ethernet: Distributed Packet-Switching For Local Computer Networks."5

ARCNET fue desarrollada por Datapoint Corporation en 1976 y anunciada en 1977.6 La primera instalación comercial se hizo en diciembre de 1977 en Chase Manhattan Bank de Nueva York.7

Las primeras redes fueron de tiempo compartido, las mismas que utilizaban mainframes y terminales conectadas. Con la aparición deNetware surgió una nueva solución, la cual ofrecía: soporte imparcial para los más de cuarenta tipos existentes de tarjetas, cables y sistemas operativos mucho más sofisticados que los que ofrecían la mayoría de los competidores. Netware dominaba el campo de las Lan de las computadoras personales desde antes de su introducción en 1983 hasta mediados de los años 1990, cuando Microsoft introdujoWindows NT Advance Server y Windows for Workgroups.

De todos los competidores de Netware, sólo Banyan VINES tenía poder técnico comparable, pero Banyan ganó una base segura. Microsofty 3Com trabajaron juntos para crear un sistema operativo de red simple el cual estaba formado por la base de 3Com's 3+Share, el Gestor de redes Lan de Microsoft y el Servidor del IBM. Ninguno de estos proyectos fue muy satisfactorio.

Características importantes

- Tecnología broadcast (difusión) con el medio de transmisión compartido.

- Capacidad de transmisión comprendida entre 1 Mbps y 1 Gbps.

- Extensión máxima no superior a 3 km (una FDDI puede llegar a 200 km).

- Uso de un medio de comunicación privado.

- La simplicidad del medio de transmisión que utiliza (cable coaxial, cables telefónicos y fibra óptica).

- La facilidad con que se pueden efectuar cambios en el hardware y el software.

- Gran variedad y número de dispositivos conectados.

- Posibilidad de conexión con otras redes.

- Limitante de 100 m, puede llegar a más si se usan repetidores.

RED CAN:

Es un protocolo de comunicaciones desarrollado por la firma alemana Robert Bosch GmbH, basado en una topología bus para la transmisión de mensajes en entornos distribuidos. Además ofrece una solución a la gestión de la comunicación entre múltiples CPUs (unidades centrales de proceso).

El protocolo de comunicaciones CAN proporciona los siguientes beneficios:

- Es un protocolo de comunicaciones normalizado, con lo que se simplifica y economiza la tarea de comunicar subsistemas de diferentes fabricantes sobre una red común o bus.

- El procesador anfitrión (host) delega la carga de comunicaciones a un periférico inteligente, por lo tanto el procesador anfitrión dispone de mayor tiempo para ejecutar sus propias tareas.

- Al ser una red multiplexada, reduce considerablemente el cableado y elimina las conexiones punto a punto, excepto en los enganches.

Principales características de CAN

CAN se basa en el modelo productor/consumidor, el cual es un concepto, o paradigma de comunicaciones de datos, que describe una relación entre un productor y uno o más consumidores. CAN es un protocolo orientado a mensajes, es decir la información que se va a intercambiar se descompone en mensajes, a los cuales se les asigna un identificador y se encapsulan en tramas para su transmisión. Cada mensaje tiene un identificador único dentro de la red, con el cual los nodos deciden aceptar o no dicho mensaje. Dentro de sus principales características se encuentran:

- Prioridad de mensajes.

- Garantía de tiempos de latencia.

- Flexibilidad en la configuración.

- Recepción por multidifusión (multicast) con sincronización de tiempos.

- Sistema robusto en cuanto a consistencia de datos.

- Sistema multimaestro.

- Detección y señalización de errores.

- Retransmisión automática de tramas erróneas

- Distinción entre errores temporales y fallas permanentes de los nodos de la red, y desconexión autónoma de nodos defectuosos.

CAN fue desarrollado, inicialmente para aplicaciones en los automóviles y por lo tanto la plataforma del protocolo es resultado de las necesidades existentes en el área de la automoción. La Organización Internacional para la Estandarización (ISO, International Organization for Standarization) define dos tipos de redes CAN: una red de alta velocidad (hasta 1 Mbps), bajo el estándar ISO 11898-2, destinada para controlar el motor e interconectar la unidades de control electrónico (ECU); y una red de baja velocidad tolerante a fallos (menor o igual a 125 Kbps), bajo el estándar ISO 11519-2/ISO 11898-3, dedicada a la comunicación de los dispositivos electrónicos internos de un automóvil como son control de puertas, techo corredizo, luces y asientos.

Protocolo de comunicaciones CAN

CAN es un protocolo de comunicaciones serie que soporta control distribuido en tiempo real con un alto nivel de seguridad y multiplexación.

El establecimiento de una red CAN para interconectar los dispositivos electrónicos internos de un vehículo tiene la finalidad de sustituir o eliminar el cableado. Las ECUs, sensores, sistemas antideslizantes, etc. se conectan mediante una red CAN a velocidades de transferencia de datos de hasta 1 Mbps.

De acuerdo al modelo de referencia OSI (Open Systems Interconnection,Modelo de interconexión de sistemas abiertos), la arquitectura de protocolos CAN incluye tres capas: física, de enlace de datos y aplicación, además de una capa especial para gestión y control del nodo llamada capa de supervisor.

- Capa física: define los aspectos del medio físico para la transmisión de datos entre nodos de una red CAN, los más importantes son niveles de señal, representación, sincronización y tiempos en los que los bits se transfieren al bus. La especificación del protocolo CAN no define una capa física, sin embargo, los estándares ISO 11898 establecen las características que deben cumplir las aplicaciones para la transferencia en alta y baja velocidad.

- Capa de enlace de datos: define las tareas independientes del método de acceso al medio, además debido a que una red CAN brinda soporte para procesamiento en tiempo real a todos los sistemas que la integran, el intercambio de mensajes que demanda dicho procesamiento requiere de un sistema de transmisión a frecuencias altas y retrasos mínimos. En redes multimaestro, la técnica de acceso al medio es muy importante ya que todo nodo activo tiene los derechos para controlar la red y acaparar los recursos. Por lo tanto la capa de enlace de datos define el método de acceso al medio así como los tipos de tramas para el envío de mensajes

Cuando un nodo necesita enviar información a través de una red CAN, puede ocurrir que varios nodos intenten transmitir simultáneamente. CAN resuelve lo anterior al asignar prioridades mediante el identificador de cada mensaje, donde dicha asignación se realiza durante el diseño del sistema en forma de números binarios y no puede modificarse dinámicamente. El identificador con el menor número binario es el que tiene mayor prioridad.

El método de acceso al medio utilizado es el de Acceso Múltiple por Detección de Portadora, con Detección de Colisiones y Arbitraje por Prioridad de Mensaje (CSMA/CD+AMP, Carrier Sense Multiple Access with Collision Detection and Arbitration Message Priority). De acuerdo con este método, los nodos en la red que necesitan transmitir información deben esperar a que el bus esté libre (detección de portadora); cuando se cumple esta condición, dichos nodos transmiten un bit de inicio (acceso múltiple). Cada nodo lee el bus bit a bit durante la transmisión de la trama y comparan el valor transmitido con el valor recibido; mientras los valores sean idénticos, el nodo continúa con la transmisión; si se detecta una diferencia en los valores de los bits, se lleva a cabo el mecanismo de arbitraje.

CAN establece dos formatos de tramas de datos (data frame) que difieren en la longitud del campo del identificador, las tramas estándares (standard frame) con un identificador de 11 bits definidas en la especificación CAN 2.0A, y las tramas extendidas (extended frame) con un identificador de 29 bits definidas en la especificación CAN 2.0B.

Para la transmisión y control de mensajes CAN, se definen cuatro tipos de tramas: de datos, remota (remote frame), de error (error frame) y de sobrecarga (overload frame). Las tramas remotas también se establecen en ambos formatos, estándar y extendido, y tanto las tramas de datos como las remotas se separan de tramas precedentes mediante espacios entre tramas (interframe space).

En cuanto a la detección y manejo de errores, un controlador CAN cuenta con la capacidad de detectar y manejar los errores que surjan en una red. Todo error detectado por un nodo, se notifica inmediatamente al resto de los nodos.

- Capa de supervisor: La sustitución del cableado convencional por un sistema de bus serie presenta el problema de que un nodo defectuoso puede bloquear el funcionamiento del sistema completo. Cada nodo activo transmite una bandera de error cuando detecta algún tipo de error y puede ocasionar que un nodo defectuoso pueda acaparar el medio físico. Para eliminar este riesgo el protocolo CAN define un mecanismo autónomo para detectar y desconectar un nodo defectuoso del bus, dicho mecanismo se conoce como aislamiento de fallos.

- Capa de aplicación: Existen diferentes estándares que definen la capa de aplicación; algunos son muy específicos y están relacionados con sus campos de aplicación. Entre las capas de aplicación más utilizadas cabe mencionar CAL, CANopen, DeviceNet, SDS (Smart Distributed System), OSEK, CANKingdom.

INTERNET:

Internet es una red de redes de millones de ordenadores en todo el mundo. Pero al contrario de lo que se piensa comúnmente, Internet no es sinónimo de World Wide Web. La Web es sólo una parte de Internet, es sólo uno de los muchos servicios que ofrece Internet.

Internet, la red de redes, suministra un foro de comunicación en el que participan millones de personas de todos los países del mundo, en mayor o menor medida. Internet aporta o soporta una serie de instrumentos para que la gente difunda y acceda a documentos y a la información (WWW, FTP, etc.), para que los individuos y los grupos se relacionen a través de una serie de medios de comunicación más o menos nuevos (correo electrónico, news, listas de distribución, videoconferencia, chats...) o más o menos viejos (como una conversación telefónica, poner un fax, etc,) y también incluye dentro de sí a los denominados medios de comunicación de masas (radio, televisión, periódicos y revistas "on line", cine, la omnipresente publicidad, etc). ¿Se trata de un nuevo medio de comunicación? ¿Pueden utilizarse las nociones habituales que se aplican a los medios de comunicación para definir y caracterizar la comunicación en Internet?

Internet?

Internet?

Internet?En realidad, Internet no es un medio de comunicación, sino muchos medios, una red que comprende distintos tipos y distintos sistemas de comunicación. La gente utiliza Internet para muy distintas finalidades. Muchas de ellas están relacionadas con diferentes y variadas categorías de comunicación, información e interacción. Algunas son nuevas y otras muy antiguas, pero estas categorías no se excluyen mutuamente, ya que no sólo los usuarios pueden participar en Internet mediante una combinación de comunicación, información e interacción al mismo tiempo, sino que también los distintos medios se entremezclan en el mismo canal.

Javier Candeira no se cansa de repetir que Internet no es un medio, sino un canal. En su artículo La Web como memoria organizada dice: "Aprovecho cada ocasión que tengo para puntualizarlo: Internet no es un medio, es un canal. Los distintos medios que utilizan Internet como canal son la Web, el correo electrónico, el telnet e incluso la televisión y la radio".

En puridad, se podría afirmar que Internet no es ni un canal ni un medio, sino un hipersistema, un macrosistema o un metasistema de comunicación en el que los distintos sistemas se mezclan y entretejen. La digitalidad no sólo reduce todas las morfologías de la información a una sola: texto, imagen y sonido se convierten en bits de información, sino que también los distintos medios de comunicación con sus distintos sistemas, se integran en uno al converger en la red.

Javier Echeverría en Los señores del aire: Telépolis y el Tercer Entorno afirma: "Suele decirse que Internet es un medio de comunicación, y ello es muy cierto. Sin embargo, Internet posee otras cualidades 'mediáticas', y por ello diremos que esa red es: un medio de comunicación, un medio de información, un medio de memorización, un medio de  producción, un medio de comercio, un medio para el ocio y el entretenimiento y un medio de interacción".

producción, un medio de comercio, un medio para el ocio y el entretenimiento y un medio de interacción".

producción, un medio de comercio, un medio para el ocio y el entretenimiento y un medio de interacción".

producción, un medio de comercio, un medio para el ocio y el entretenimiento y un medio de interacción".Efectivamente, Internet es todas esas cosas y muchas cosas más. Se puede analizar Internet desde muchas perspectivas distintas y desde puntos de vista muy variados.

Desde el punto de vista documental, Internet es un archivo y una biblioteca universal en la que el usuario, desde su pantalla de ordenador, tiene acceso inmediato a la mayor fuente de información que jamás ha existido.

Desde el punto de la vista de la comunicación, Internet se caracteriza por ser una red horizontal y en gran medida descentralizada. La comunicación se puede realizar de forma multidireccional (participar en un grupo de debate), unidireccional (leer, bajar archivos de la red, buscar información, etc.), bidireccional (conversar o jugar con alguien, intercambiar archivos o correos electrónicos) e interactiva. Y se establece tanto en ámbitos públicos como en privados. Al contrario que los medios de masas (radio, televisión, prensa, etc.) que no permiten interacciones transversales entre los participantes, los medios en Internet sí permiten este tipo de interacciones. El teléfono usa una comunicación uno a uno, en el ciberespacio un individuo es, potencialmente, emisor y receptor a la vez y todos pueden comunicar con todos en un espacio sincrónico o asíncrono, simultáneo o no concurrente.

Desde el punto de vista técnico, Internet es un gran conjunto de redes de ordenadores interconectadas cuyo funcionamiento interno no se ajusta a ningún tipo de ordenadorconcreto, a ningún tipo de red específica, a ninguna tecnología de conexión en exclusiva y a ningún medio físico privilegiado, se trata de una red flexible y dinámica, adaptable a diferentes contextos tecnológicos. Internet es, en sí misma, un universo tecnológico, una hipertecnología o una miríada de tecnologías que confluyen: telefonía, electrónica, microprocesadores, cables, satélites, fibra óptica, hipertexto, multimedia, televisión, escritura, dibujo, fotografía, vídeo, imágenes en 3D, realidad virtual, etc.

Desde el punto de vista sociológico, Internet es un fenómeno económico, social y cultural, que tiene repercusiones sobre las personas y las sociedades y sobre la forma en que éstas se comunican, interrelacionan, producen, comercian, trabajan, se divierten y se organizan. Se puede afirmar, incluso, que repercute sobre la propia identidad de las personas y de los grupos sociales, puesto que modifica la forma en que se  ven a sí mismos, operan y se representan los individuos y las sociedades.

ven a sí mismos, operan y se representan los individuos y las sociedades.

ven a sí mismos, operan y se representan los individuos y las sociedades.

ven a sí mismos, operan y se representan los individuos y las sociedades.Metafóricamente se suele hablar de Internet como de un nuevo territorio, un nuevo espacio al que se denomina ciberespacio. Javier Echeverría habla de tercer entorno, un espacio más amplio que incluiría al ciberespacio y a los grandes medios de telecomunicación e interacción electrónica y que estaría conformado por las 7 tecnologías siguientes: teléfono, radio, televisión, dinero electrónico, redes telemáticas, hipertexto y multimedia. Igualmente otros autores como Negroponte hablan de "mundo digital", Rodríguez de las Heras de "espacio digital", Postman de "Technopoly", DYAZ de "mundo artificial", Rheingold de "comunidad virtual", Castells de la "sociedad red", etc. Pero sin duda, el término más consolidado y utilizado es el de ciberespacio.

La voz ciberespacio fue acuñada por William Gibson y definida en su novela de ciencia ficción publicada en 1984 Neuromante (Neuromancer). "Todo el mundo que conozco y que trabaja asiduamente con ordenadores, cree firmemente que tras la pantalla existe un mundo invisible a nuestros ojos".Según Gibson, se trata de una "alucinación consensual" que consiste en desarrollar la creencia de que hay una especie de espacio/sitio/lugar real tras la pantalla del ordenador, un lugar que no podemos ver pero que sabemos que está allí. El ciberespacio sería, pues, el espacio  virtual o no físico que existe al otro lado del ordenador cuando nos conectamos a la red y que experimentamos como real, aunque se trate de un espacio figurado. Se trata de un concepto mental que proyectamos y que es compartido por muchos usuarios de Internet. La metáfora se alimenta con la idea de que el ciberespacio es un océano por donde se navega, un lugar misterioso, desconocido y proceloso, que nos llama para ser explorado. Un lugar a medio camino entre fluido y tierra, entre el espacio real y virtual, entre el tiempo actual y la velocidad acelerada de las redes.

virtual o no físico que existe al otro lado del ordenador cuando nos conectamos a la red y que experimentamos como real, aunque se trate de un espacio figurado. Se trata de un concepto mental que proyectamos y que es compartido por muchos usuarios de Internet. La metáfora se alimenta con la idea de que el ciberespacio es un océano por donde se navega, un lugar misterioso, desconocido y proceloso, que nos llama para ser explorado. Un lugar a medio camino entre fluido y tierra, entre el espacio real y virtual, entre el tiempo actual y la velocidad acelerada de las redes.

virtual o no físico que existe al otro lado del ordenador cuando nos conectamos a la red y que experimentamos como real, aunque se trate de un espacio figurado. Se trata de un concepto mental que proyectamos y que es compartido por muchos usuarios de Internet. La metáfora se alimenta con la idea de que el ciberespacio es un océano por donde se navega, un lugar misterioso, desconocido y proceloso, que nos llama para ser explorado. Un lugar a medio camino entre fluido y tierra, entre el espacio real y virtual, entre el tiempo actual y la velocidad acelerada de las redes.

virtual o no físico que existe al otro lado del ordenador cuando nos conectamos a la red y que experimentamos como real, aunque se trate de un espacio figurado. Se trata de un concepto mental que proyectamos y que es compartido por muchos usuarios de Internet. La metáfora se alimenta con la idea de que el ciberespacio es un océano por donde se navega, un lugar misterioso, desconocido y proceloso, que nos llama para ser explorado. Un lugar a medio camino entre fluido y tierra, entre el espacio real y virtual, entre el tiempo actual y la velocidad acelerada de las redes.Benedikt define el ciberespacio como "una red global soportada por ordenador, a la que se accede por ordenador y generada por ordenador, multidimensional, artificial o realidad 'virtual'; Barnes lo describe como "un territorio de información digital" y "un reino hiperdimensional en el que entramos por la tecnología", y, aunque otros autores relacionan el término ciberespacio con los mundos virtuales de experiencia sensorial, la idea del ciberespacio como espacio social de interacción y comunicación ha ido cobrando forma tanto entre los estudiosos de los medios de comunicación como entre los sociólogos, psicólogos, educadores y la mayor parte de los internautas.

Para Manuel Castells, "Todos los mensajes de cualquier clase, se privatizan en el ciberespacio, pues éste se ha hecho ya tan abarcante, diversificado y maleable que absorbe en un mismo texto multimedia la totalidad de la experiencia humana, pasada, presente y futura".

El ciberespacio es pues, un sistema de sistemas; un medio de conexión de cosas y personas; una convergencia de productos humanos (materiales y espirituales); un vasto territorio donde concurren máquinas, individuos y grupos sociales, y donde se almacenan, intercambian y confluyen ideas y obras, datos, libros, periódicos, cartas, imágenes, programas de ordenador, vídeos y música de cualquier tiempo y lugar; un foro de encuentro para el intercambio personal, íntimo, público, masivo y comercial; y un nuevo espacio para la interacción humana (finanzas, comercio, educación, investigación, asociaciones y ONGs, empresas, comunidades globales o locales, etc.) . En suma, un mundo paralelo al mundo real, una imagen especular al otro lado de las pantallas o una nueva dimensión de éste que se constituye como el reino de la comunicación, la información, el entretenimiento y el ocio, el comercio, el arte, la cultura, la educación, la investigación, la cooperación, la competencia, etc.

Sin embargo, Internet es un nuevo espacio social que no sustituye a éste, sino que se superpone a los que ya existían. Internet no configura una nueva sociedad, sino que forma parte de ella, aunque se produzca y reproduzca al otro lado de las redes. Esos dos espacios, el de fuera y el de dentro de las redes, están indisolublemente entrelazados y se transforman mutuamente. Los interactores somos las mismas personas y los mismos agentes sociales a uno y otro lado de las pantallas, de las redes y las parafernalias tecnológicas. El nacimiento de la galaxia Internet ha dado origen a numerosos estudios y publicaciones sobre las repercusiones de este nuevo espacio social de interacción y sus implicaciones sobre el arte, la cultura, la ciencia, la ecología, la economía, los medios de información y comunicación, el mundo laboral, la empresa, la política y todas y cada una de las actividades humanas. No vamos a analizar aquí dichos aspectos y nos remitiremos a la bibliografía, pero sí decir que cualquier análisis para ser mínimamente riguroso y afrontar el tema con profundidad, debería huir tanto de la estulticia utópica tecnófila, como de la tecnofobia paranoica.

Las publicaciones de toda índole en torno a Internet han proliferado enormemente desde los primeros años de la red y continúan a un ritmo creciente

¿Qué es pues lo que ofrece Internet para que haya supuesto un revulsivo de tal magnitud? Nos limitaremos a analizar los servicios concretos que ofrece la red y que son los que mueven a la gente a usar Internet. En general, se puede hablar de 3 funciones principales:

Comunicación: la gente usa Internet para comunicarse en un escenario de uno a uno, de uno a varios o de varios a varios. La comunicación puede usarse para actividades didácticas y de investigación, para la comunicación íntima e interpersonal, o para la comunicación y el debate en grupo. Ejemplos de comunicación de este tipo son elcorreo electrónico, las news, las listas de distribución, etc.

Interacción: La gente puede usar Internet para aprender en un entorno de colaboración, para investigar de forma cooperativa, para intercambiar archivos, para jugar (se pueden jugar en línea partidas de Doom, Quake, ajedrez, apostar en un casino, etc. y también existen sociedades de jugadores y torneos en línea a escala mundial), para participar en asociaciones o grupos sociales, para comprar, hacer negocios o invertir en bolsa, para ligar o practicar sexo virtual, o simplemente para contactar y charlar dentro de grupos de afinidad. Hasta se puede convocar y asistir a una manifestación virtual. Los espacios de interacción se usan a menudo para actividades sociales y para la interacción grupal. Ejemplos de espacios de interacción son los MU*s (MUDs y MOODs), los chats, las redes P2P, etc.

Información: Internet se puede usar para difundir, buscar y recuperar información. La distribución de información de todo tipo de temas y materias cubre un amplio rango de actividades y conocimientos humanos. Ejemplos de servicios de información dentro de Internet son la World Wide Web, RSS, los blogs, FTP, y los ya casi abandonados sistemas Gopher y telnet.

Todos estos servicios tienen un espacio distinto en la red, un espacio que unas veces se solapa con otros espacios y que otras veces permanece completamente separado. El ciberespacio es, pues, un conjunto de espacios en los cuales se desarrollan diferentes actividades y diferentes servicios. Internet abarca una ingente y diversa cantidad de actividad, por lo cual es muy difícil estudiar y analizar la red ya que comprende un enorme número de sistemas de comunicación, clases, medios, contenidos, relaciones, objetos y procesos muy distintos.

Como afirma John December en Units of Analysis for Internet Communication refiriéndose a los distintos espacios de Internet como el correo electrónico, los MU*s, la Web,chats, etc.:

- "Esta definición de un espacio corresponde a las descripciones informales de otros medios de comunicación. Familiarmente, nosotros podríamos decir que la televisión es un medio, y dar a entender que la televisión no es solamente una colección de televisores (clientes), ni todas las estaciones de difusión de televisión (los servidores). En cambio, nuestro concepto de televisión como un medio abarca todos los televisores, todos los sistemas de difusión (el cable y el satélite), y toda la programación y la producción en combinación con la observación de los espectadores de ese contenido por los televisores (clientes). Asimismo sobre Internet, un espacio no es solamente un tipo de cliente (por ejemplo, Mosaic como un ejemplo de cliente Web), ni la colección de todos los servidores de un tipo, sino el conjunto entero de clientes y servidores con el contenido sobre aquellos servidores potencialmente observables por aquellos clientes".

Podemos diferenciar entre las clases de medios de comunicación en Internet y los espacios de los medios de comunicación en Internet. Un espacio de Internet incluye a todos los servidores, clientes correspondientes, y el contenido disponible sobre estos servidores que pueden ser entregados a los usuarios. Por el contrario, una clase de medios de comunicación podría incluir los subconjuntos de uno o más espacios de medios de comunicación, o hasta varios espacios de medios de comunicación. Por ejemplo, una clase de medios de comunicación definida por todo el contenido accesible por un cliente de Web incluye no sólo el espacio de Web, sino también los espacios definidos por FTP o Usenet.

Para analizar Internet debemos no sólo estudiar sus servicios, sino también hacer un repaso por su historia y la cronología de los principales hitos de su desarrollo, así como analizar los aspectos tecnológicos (protocolos, direcciones IP, URL, nombres de dominio, etc.) que hacen posible el funcionamiento de la red de redes, junto con losorganismos que se encargan de normalizar los aspectos técnicos y los estándares para que Internet sea hoy una realidad accesible a todos.

PROTOCOLO:

En informática, un protocolo es un conjunto de reglas usadas por computadoras para comunicarse unas con otras a través de una red por medio de intercambio de mensajes. Un protocolo es una regla o estándar que controla o permite la comunicación en su forma más simple, un protocolo puede ser definido como las reglas que dominan la sintaxis, semántica y sincronización de la comunicación. Los protocolos pueden ser implementados por hardware, software, o una combinación de ambos. A su más bajo nivel, un protocolo define el comportamiento de una conexión de hardware.

Los protocolos son reglas de comunicación que permiten el flujo de información entre equipos que manejan lenguajes distintos, por ejemplo, dos computadores conectados en la misma red pero con protocolos diferentes no podrían comunicarse jamás, para ello, es necesario que ambas "hablen" el mismo idioma. El protocolo TCP/IP fue creado para las comunicaciones en Internet. Para que cualquier computador se conecte a Internet es necesario que tenga instalado este protocolo de comunicación.

- Estrategias para mejorar la seguridad (autenticación, cifrado).

- Cómo se construye una red física.

- Cómo los computadores se conectan a la red.

Si bien los protocolos pueden variar mucho en propósito y sofisticación, la mayoría especifica una o más de las siguientes propiedades:

- Detección de la conexión física subyacente (con cable o inalámbrica), o la existencia de otro punto final o nodo.

- Handshaking.

- Negociación de varias características de la conexión.

- Cómo iniciar y finalizar un mensaje.

- Procedimientos en el formateo de un mensaje.

- Qué hacer con mensajes corruptos o formateados incorrectamente (corrección de errores).

- Cómo detectar una pérdida inesperada de la conexión, y qué hacer entonces.

- Terminación de la sesión y/o conexión.

En el campo de las redes informáticas, los protocolos se pueden dividir en varias categorías, una de las clasificaciones más estudiadas es laOSI.

Según la clasificación OSI, la comunicación de varios dispositivos ETD se puede estudiar dividiéndola en 7 niveles, que son expuestos desde su nivel más alto hasta el más bajo:

| Nivel | Nombre | Categoría |

|---|---|---|

| Capa 7 | Nivel de aplicación | Aplicación |

| Capa 6 | Nivel de presentación | |

| Capa 5 | Nivel de sesión | |

| Capa 4 | Nivel de transporte | |

| Capa 3 | Nivel de red | Transporte de datos |

| Capa 2 | Nivel de enlace de datos | |

| Capa 1 | Nivel físico |

A su vez, esos 7 niveles se pueden subdividir en dos categorías, las capas superiores y las capas inferiores. Las 4 capas superiores trabajan con problemas particulares a las aplicaciones, y las 3 capas inferiores se encargan de los problemas pertinentes al transporte de los datos.

Otra clasificación, más práctica y la apropiada para TCP/IP, podría ser esta:

| Nivel |

|---|

| Capa de aplicación |

| Capa de transporte |

| Capa de red |

| Capa de enlace de datos |

| Capa física |

Los protocolos de cada capa tienen una interfaz bien definida. Una capa generalmente se comunica con la capa inmediata inferior, la inmediata superior, y la capa del mismo nivel en otros computadores de la red. Esta división de los protocolos ofrece abstracción en la comunicación.

Una aplicación (capa nivel 7) por ejemplo, solo necesita conocer cómo comunicarse con la capa 6 que le sigue, y con otra aplicación en otro computador (capa 7). No necesita conocer nada entre las capas de la 1 a la 5. Así, un navegador web (HTTP, capa 7) puede utilizar una conexión Ethernet o PPP (capa 2) para acceder a la Internet, sin que sea necesario cualquier tratamiento para los protocolos de este nivel más bajo. De la misma forma, un router sólo necesita de las informaciones del nivel de red para enrutar paquetes, sin que importe si los datos en tránsito pertenecen a una imagen para un navegador web, un archivo transferido vía FTP o un mensaje de correo electrónico.

Ejemplos de protocolos de red

- Capa 1: Nivel físico

- Cable coaxial o UTP categoría 5, categoría 5e, categoría 6, categoría 6a Cable de fibra óptica, Cable de par trenzado, Microondas,Radio, RS-232.

- Capa 2: Nivel de enlace de datos

- ARP, RARP, Ethernet, Fast Ethernet, Gigabit Ethernet, Token Ring, FDDI, ATM, HDLC.,cdp

- Capa 4: Nivel de transporte

- Capa 5: Nivel de sesión

- Capa 6: Nivel de presentación

- Capa 7: Nivel de aplicación

Cable cruzado

Un cable cruzado es un cable que interconecta todas las señales de salida en un conector con las señales de entrada en el otro conector, y viceversa; permitiendo a dos dispositivos electrónicos conectarse entre sí con una comunicación full duplex. El término se refiere - comúnmente - al cable cruzado de Ethernet, pero otros cables pueden seguir el mismo principio. También permite transmisión confiable vía una conexión ethernet.

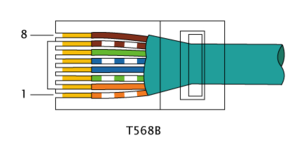

Para crear un cable cruzado que funcione en 10/100baseT, un extremo del cable debe tener la distribución 568A y el otro 568B. Para crear un cable cruzado que funcione en 10/100/1000baseT, un extremo del cable debe tener la distribución Gigabit Ethernet (variante A), igual que la 568B, y el otro Gigabit Ethernet (variante B1). Esto se realiza para que el TX ( transmisión) de un equipo esté conectado con el RX ( recepción) del otro y a la inversa; así el que "habla" ( transmisión) es "escuchado" ( recepción).

Cable cruzado 568A/568B

Cable cruzado automático

Configuración Automática MDI/MDI-X está especificado como una característica opcional en el 1000BASE-T standard,1 lo que significa que directamente a través de cables trabajarán dos interfaces Gigabit capaces. Esta característica elimina la necesidad de cables cruzados, haciendo obsoletos los puertos uplink/normal y el selector manual de switches encontrado en muchos viejos concentradores yconmutadores y reduciendo significativamente errores de instalación. Nota que aunque la configuración automática MDI/MDI-X está implementada de forma general, un cable cruzado podría hacer falta en situaciones ocasionales en las que ninguno de los dispositivos conectados tiene la característica implementada y/o habilitada. Previo al estándar 1000Base-T, usar un cable cruzado para conectar un dispositivo a una red accidentalmente, usualmente significaba tiempo perdido en la resolución de problemas resultado de la incoherencia de conexión.

Incluso por legado los dispositivos 10/100, muchos NICs, switches y hubs automáticamente aplican un cable cruzado interno cuando es necesario. Además del eventualmente acordado Automático MDI/MDI-X, esta característica puede también ser referida a varios términos específicos al vendedor que pueden incluir: Auto uplink and trade, Universal Cable Recognition yAuto Sensing entre otros.

| ARMADO DE UN CABLE CRUZADO | |

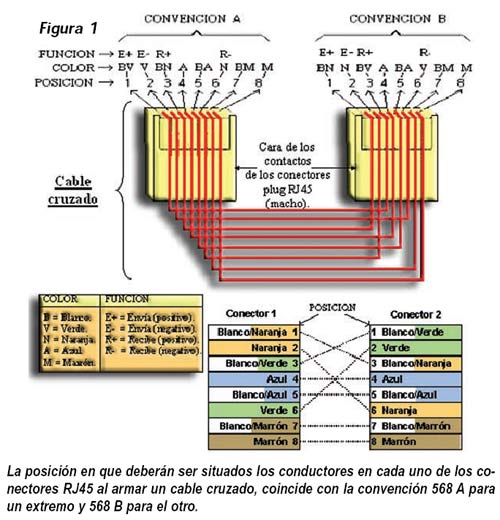

| El cable cruzado, usa cable par trenzado "UTP" con conectores RJ45 (macho) en sus dos extremos, similar al del cable común, con la diferencia que los cables tienen otra disposición. En un cable cruzado, los cables de un conector RJ45 (macho) usado para la TRANSMISION de señales, en un extremo, son asignados para la RECEPCION de señales en los cables del conector de su otro extremo. También a la inversa, es decir, los cables del conector usado para la RECEPCION de señales, en un extremo, son asignados para la TRANSMISION de señales en los cables del conector de su otro extremo. El cable cruzado se instala de igual modo tanto para velocidad 10 Base T (que usa sólo dos pares del cable UTP), como así también para velocidad 100 Base TX (que usa los cuatro pares del cable UTP). Una particularidad que tiene el cable cruzado es que sirve para ser usado indistintamente en cualquiera de las dos convenciones que estemos usando ("A" o "B"). Por lo tanto, una vez que hayamos armado un cable cruzado, se podrá usar en una red que use la convención "A" o llevarlo a otra que use la convención "B". Al conectar un cable cruzado no debemos preocuparnos dónde va conectado cada extremo, pues de lo mismo invertir el orden. Por ejemplo, supongamos que conectamos las tarjetas de red de dos computadoras mediante el cable cruzado, dará lo mismo que desenchufemos un conector RJ45 de la tarjeta de red y lo enchufemos en la otra tarjeta de red y viceversa. Una vez que el cable cruzado está armado podemos observar que en un extremo del cable UTP el conector RJ45 (macho) queda armado de la misma forma que exige la convención 568 "A" y en el otro extremo del cable el conector RJ45 (macho) queda armado de la misma forma que exige la convención 568 "B". Por consiguiente, su armado es bastante sencillo, sólo hay que respetar en un extremo la convención "A" y en el otro extremo del cable UTP la convención "B" y olvidarnos de las cuestiones teóricas de transmisión y recepción, si nos resulta complicado su entendimiento. La diferencia con un cable común es que este último respeta, "en sus dos extremos", la convención "A", o la convención "B", pero no usa ambas a la vez. La figura 1 muestra cómo deberán ubicarse los conductores en los conectores plug RJ45 para armar un cable cruzado. | |

| |

| - ¿CUANDO Y POR QUE "NO" SE REQUIERE DE LA UTILIZACION DE UN CABLE CRUZADO? | |

| Existen dos situaciones en las que se requiere de un cable común, es decir no se requiere de la utilización de un cable cruzado, ellas son: - Al conectar una PC al hub, no se requiere la utilizacón de un cable cruzado, pues el mismo hub cruza las señales de transmisión y recepción, de tal forma que cuando una computadora envía datos a través de los dos cables de transmisión, el hub desde el puerto recibe la señal y la envía a todas las demás computadoras, pero a través de los dos cables de recepción para que éstas lean el mensaje. Por lo tanto, el cruce se realiza dentro del mismo hub. El siguiente gráfico muestra a dos computadoras que se conectan a un hub, sin requerir la utilización de cables cruzados. Vea la figura 2. | |

| |

| - También en el caso de los dos hubs conectados entre sí a través de un puerto UPLINK, se puede usar un cable normal que respete la convención usada ("A" o "B"), pues cuando una computadora efectúa una transmisión de datos, la señal llega al hub a través de los cables de transmisión y este la reenvía a través de los demás puertos, sobre los cables de recepción a las otras computadoras. Pero también la reenvía por su perto UPLINK a través de los pines de transmisión, consecuentemente la señal lelga al puerto común del otro hub como si fuera una computadora más que efectuó la transmisión y este segundo hub la retransmite a sus demás puertos a través de los cables de recepción, para que las demás computadoras reciban la señal. La figura 3 muestra a dos hubs que se conectan entre sí, a través del puerto UPLINK de uno de ellos, sin requerir la utilización del cable cruzado. | |

| |

| - ¿CUANDO Y POR QUE SE REQUIERE LA UTILIZACION DE UN CABLE CRUZADO? | |

| Ya se mencionó antes, que existen dos situaciones en las que se requiere de la utilización de un cable cruzado, pero ahora analizaremos qué ocurre con las señales de envío y recepción: - Al conectarse sólo dos computadoras entre sí, mediante un cable UTP que conecta directamente sus tarjetas de red, no se está usando el hub, consecuentemente si no se utiliza un cable cruzado, las señales de transmisión salidas de los dos cables de la tarjeta de red a través del cable UTP van directamente a los cables asignados también para transmisión de la otra tarjeta de red y las señales chocarían entre sí. Mientras tanto, los dos pines asignados para recepción de datos de ambas tarjetas de red estarían esperando recibir una señal que nunca llega. La figura 4 muestra cómo dos computadoras que se conectan directamente entre sí, cruzan sus señales mediante un cable cruzado. | |

| |

| - En el caso de los dos hubs conectados entre sí a través de un puerto normal (pues en este ejemplo ninguno de los dos dispone de un puerto UPLINK), si no se usa un cable cruzado se genera el siguiente problema, cuando una computadora envía datos, la señal llega al hub a través de los cables de transmisión y éste la reenvía a través de los demás puertos, pero sobre los cables de recepción, como el otro hub está conectado a uno de estos puertos comunes, recibe la señal a través de los dos cables de recepción, consecuentemente no la reenvía a las demás computadoras conectadas a él, porque la debería recibir a través de los cables de transmisión. El cable cruzado viene a suplir este defecto, pasando las señales recibidas en los cables de recepción a los cables de transmisión. La figura 5 muestra a dos hubs que se conectan entre sí, a través de puertos comunes, mediante un cable cruzado que cruza las señales de recepción del primer hub, hacia emisión del segundo hub, de este modo el segundo hub interpreta las señales como si hubieran llegado directamente desde una PC de la red y luego las reenvía a todas las PC, conectadas a él por los cables de recepción. | |

|

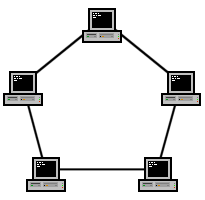

RED TIPO ESTRELLA

En un anillo doble, dos anillos permiten que los datos se envíen en ambas direcciones. Esta configuración crea redundancia (tolerancia a fallos).

SERVIDORES DE RED

Sin embargo, de acuerdo al rol que asumen dentro de una red se dividen en:

Una red en estrella es una red en la cual las estaciones están conectadas directamente a un punto central y todas las comunicaciones se han de hacer necesariamente a través de este. Los dispositivos no están directamente conectados entre sí, además de que no se permite tanto tráfico de información. Dado su transmisión, una red en estrella activa tiene un nodo central activo que normalmente tiene los medios para prevenir problemas relacionados con el eco.

Se utiliza sobre todo para redes locales. La mayoría de las redes de área local que tienen unenrutador (router), un conmutador (switch) o un concentrador (hub) siguen esta topología. El nodo central en estas sería el enrutador, el conmutador o el concentrador, por el que pasan todos los paquetes de usuarios.

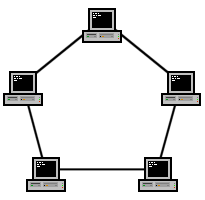

RED TIPO ANILLO

RED TIPO ANILLO

Topología de red en la que cada estación está conectada a la siguiente y la última está conectada a la primera. Cada estación tiene un receptor y un transmisor que hace la función de repetidor, pasando la señal a la siguiente estación.

En este tipo de red la comunicación se da por el paso de un token o testigo, que se puede conceptualizar como un cartero que pasa recogiendo y entregando paquetes de información, de esta manera se evitan eventuales pérdidas de información debidas a colisiones.

En un anillo doble, dos anillos permiten que los datos se envíen en ambas direcciones. Esta configuración crea redundancia (tolerancia a fallos).

SERVIDORES DE RED

En informática, un servidor es una computadora que, formando parte de una red, provee servicios a otras computadoras denominadasclientes.1

También se suele denominar con la palabra servidor a:

- Una aplicación informática o programa que realiza algunas tareas en beneficio de otras aplicaciones llamadas clientes. Algunos servicios habituales son los servicios de archivos, que permiten a los usuarios almacenar y acceder a los archivos de una computadora y los servicios de aplicaciones, que realizan tareas en beneficio directo del usuario final. Este es el significado original del término. Es posible que un ordenador cumpla simultáneamente las funciones de cliente y de servidor.

- Una computadora en la que se ejecuta un programa que realiza alguna tarea en beneficio de otras aplicaciones llamadas clientes, tanto si se trata de un ordenador central (mainframe), un miniordenador, una computadora personal, una PDA o un sistema embebido; sin embargo, hay computadoras destinadas únicamente a proveer los servicios de estos programas: estos son los servidores por antonomasia.

- Un servidor no es necesariamente una máquina de última generación de grandes proporciones, no es necesariamente un superordenador; un servidor puede ser desde una computadora vieja, hasta una máquina sumamente potente (ej.: servidores web, bases de datos grandes, etc. Procesadores especiales y hasta varios terabytes de memoria). Todo esto depende del uso que se le dé al servidor. Si usted lo desea, puede convertir al equipo desde el cual usted está leyendo esto en un servidor instalando un programa que trabaje por la red y a la que los usuarios de su red ingresen a través de un programa de servidor web como Apache.

Por lo cual podemos llegar a la conclusión de que un servidor también puede ser un proceso que entrega información o sirve a otro proceso. El modelo Cliente-servidor no necesariamente implica tener dos ordenadores, ya que un proceso cliente puede solicitar algo como una impresión a un proceso servidor en un mismo ordenador.

[editar]Tipos de servidores

En la siguiente lista hay algunos tipos comunes de servidores:

- Servidor de archivo: es el que almacena varios tipos de archivos y los distribuye a otros clientes en la red.

- Servidor de impresiones: controla una o más impresoras y acepta trabajos de impresión de otros clientes de la red, poniendo en cola los trabajos de impresión (aunque también puede cambiar la prioridad de las diferentes impresiones), y realizando la mayoría o todas las otras funciones que en un sitio de trabajo se realizaría para lograr una tarea de impresión si la impresora fuera conectada directamente con el puerto de impresora del sitio de trabajo.

- Servidor de correo: almacena, envía, recibe, enruta y realiza otras operaciones relacionadas con email para los clientes de la red.

- Servidor de fax: almacena, envía, recibe, enruta y realiza otras funciones necesarias para la transmisión, la recepción y la distribución apropiadas de los fax.

- Servidor de la telefonía: realiza funciones relacionadas con la telefonía, como es la de contestador automático, realizando las funciones de un sistema interactivo para la respuesta de la voz, almacenando los mensajes de voz, encaminando las llamadas y controlando también la red o el Internet, p. ej., la entrada excesiva de la voz sobre IP (VoIP), etc.

- Servidor proxy: realiza un cierto tipo de funciones a nombre de otros clientes en la red para aumentar el funcionamiento de ciertas operaciones (p. ej., prefetching y depositar documentos u otros datos que se soliciten muy frecuentemente), también proporciona servicios de seguridad, o sea, incluye un cortafuegos. Permite administrar el acceso a internet en una red de computadoras permitiendo o negando el acceso a diferentes sitios Web.

- Servidor del acceso remoto (RAS): controla las líneas de módem de los monitores u otros canales de comunicación de la red para que las peticiones conecten con la red de una posición remota, responde llamadas telefónicas entrantes o reconoce la petición de la red y realiza la autentificación necesaria y otros procedimientos necesarios para registrar a un usuario en la red.

- Servidor de uso: realiza la parte lógica de la informática o del negocio de un uso del cliente, aceptando las instrucciones para que se realicen las operaciones de un sitio de trabajo y sirviendo los resultados a su vez al sitio de trabajo, mientras que el sitio de trabajo realiza la interfaz operadora o la porción del GUI del proceso (es decir, la lógica de la presentación) que se requiere para trabajar correctamente.

- Servidor web: almacena documentos HTML, imágenes, archivos de texto, escrituras, y demás material Web compuesto por datos (conocidos colectivamente como contenido), y distribuye este contenido a clientes que la piden en la red.

- Servidor de base de datos: provee servicios de base de datos a otros programas u otras computadoras, como es definido por el modelo cliente-servidor. También puede hacer referencia a aquellas computadoras (servidores) dedicadas a ejecutar esos programas, prestando el servicio.

- Servidor de reserva: tiene el software de reserva de la red instalado y tiene cantidades grandes de almacenamiento de la red en discos duros u otras formas del almacenamiento (cinta, etc.) disponibles para que se utilice con el fin de asegurarse de que la pérdida de un servidor principal no afecte a la red. Esta técnica también es denominada clustering.

Sin embargo, de acuerdo al rol que asumen dentro de una red se dividen en:

- Servidor dedicado:: son aquellos que le dedican toda su potencia a administrar los recursos de la red, es decir, a atender las solicitudes de procesamiento de los clientes.

- Servidor no dedicado: son aquellos que no dedican toda su potencia a los clientes, sino también pueden jugar el rol de estaciones de trabajo al procesar solicitudes de un usuario local.

SERVIDOR DE CORREO

Un servidor de correo es una aplicación de red ubicada en un servidor en internet cuya función es parecida al Correo postal solo que en este caso los correos (otras veces llamados mensajes) que circulan, lo hacen a través de nuestras Redes de transmisión de datos y a diferencia del correo postal, por este medio solo se pueden enviar adjuntos de ficheros de cualquier extensión y no bultos o paquetes al viajar la información en formato electrónico.

Un firewall es un dispositivo que funciona como cortafuegos entre redes, permitiendo o denegando las transmisiones de una red a la otra. Un uso típico es situarlo entre una red local y la red Internet, como dispositivo de seguridad para evitar que los intrusos puedan acceder a información confidencial.

Un firewal es simplemente un filtro que controla todas las comunicaciones que pasan de una red a la otra y en función de lo que sean permite o deniega su paso. Para permitir o denegar una comunicación el firewal examina el tipo de servicio al que corresponde, como pueden ser el web, el correo o el IRC. Dependiendo del servicio el firewall decide si lo permite o no. Además, el firewall examina si la comunicación es entrante o saliente y dependiendo de su dirección puede permitirla o no.

De este modo un firewall puede permitir desde una red local hacia Internet servicios de web, correo y ftp, pero no a IRC que puede ser innecesario para nuestro trabajo. También podemos configurar los accesos que se hagan desde Internet hacia la red local y podemos denegarlos todos o permitir algunos servicios como el de la web, (si es que poseemos un servidor web y queremos que accesible desde Internet). Dependiendo del firewall que tengamos también podremos permitir algunos accesos a la red local desde Internet si el usuario se ha autentificado como usuario de la red local.

Un firewall puede ser un dispositivo software o hardware, es decir, un aparatito que se conecta entre la red y el cable de la conexión a Internet, o bien un programa que se instala en la máquina que tiene el modem que conecta con Internet. Incluso podemos encontrar ordenadores computadores muy potentes y con softwares específicos que lo único que hacen es monitorizar las comunicaciones entre redes.

PROXY

Proxy

Un proxy, en una red informática, es un programa o dispositivo que realiza una acción en representación de otro, esto es, si una hipotética máquina A solicita un recurso a una C, lo hará mediante una petición a B; C entonces no sabrá que la petición procedió originalmente de A. Su finalidad más habitual es la de servidor proxy, que sirve para interceptar las conexiones de red que un cliente hace a un servidor de destino, por varios motivos posibles como seguridad, rendimiento, anonimato, etc.

No hay comentarios:

Publicar un comentario